Découvrez la solution CyberHawk

- Problématiques et enjeux

- Présentation synthétique du projet

- Avantages

- Spécifications techniques et fonctions supportées

- Historiques implémentations / Améliorations effectuées (version 2)

- Installation des environnements de CyberHawk

Problématiques et enjeux

Afin de transférer des fichiers (firmwares, documents, etc.) contenus sur des médias amovibles (supports USB) vers des réseaux de confiance (ou à sécurité renforcée), des interventions physiques sur les équipements du réseau sont nécessaires.

La problématique inhérente à cette pratique reste la propagation (automatique ou non) d’éléments potentiellement malveillants à l’intérieur du réseau de confiance. Ces éléments, en fonction de leur niveau de menace, pourraient porter atteinte à la disponibilité, l’intégrité ou encore à la confidentialité de celui-ci.

Présentation synthétique du projet

La solution de SAS Néosoft « CyberHawk » permet de s’affranchir du besoin d’utilisation de médias amovibles à l’intérieur du réseau de confiance, grâce à l’utilisation d’un serveur de décontamination antivirus cloisonné, accessible via une interface web d’échange de fichiers.

L’accès à l’interface web de gestion de fichiers peut être mis à disposition sur un système d’information (SI) séparé de moindre importance, ou sur une station dédiée sécurisée (borne libre-service).

Sur CyberHawk, chaque utilisateur est libre de créer son espace personnel et de transférer les fichiers de son choix. Ces fichiers sont ensuite analysés par plusieurs solutions antivirales avant d’être stockés (ou supprimés si une menace est détectée par au moins un antivirus).

Contrairement aux solutions physiques concurrentes permettant la décontamination de clés USB sur borne, CyberHawk permet une décontamination via le réseau quel que soit le support utilisé. Elle peut aussi être utilisée pour l’échange sécurisé de fichiers sur un même réseau.

Note : La décontamination est effectuée sur le / les fichier(s) envoyé(s) mais n’est pas réalisée sur le média amovible.

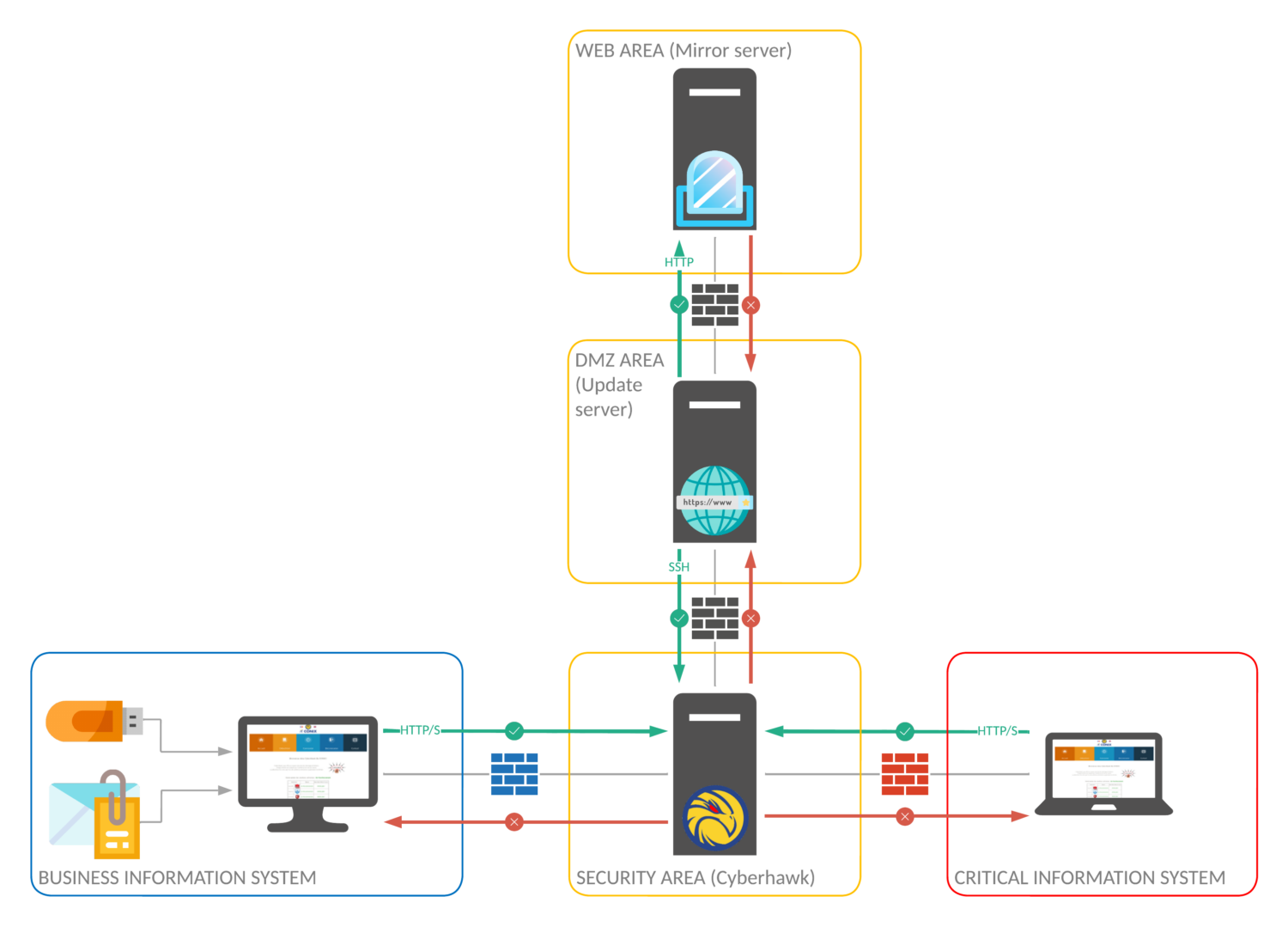

Architecture de CyberHawk

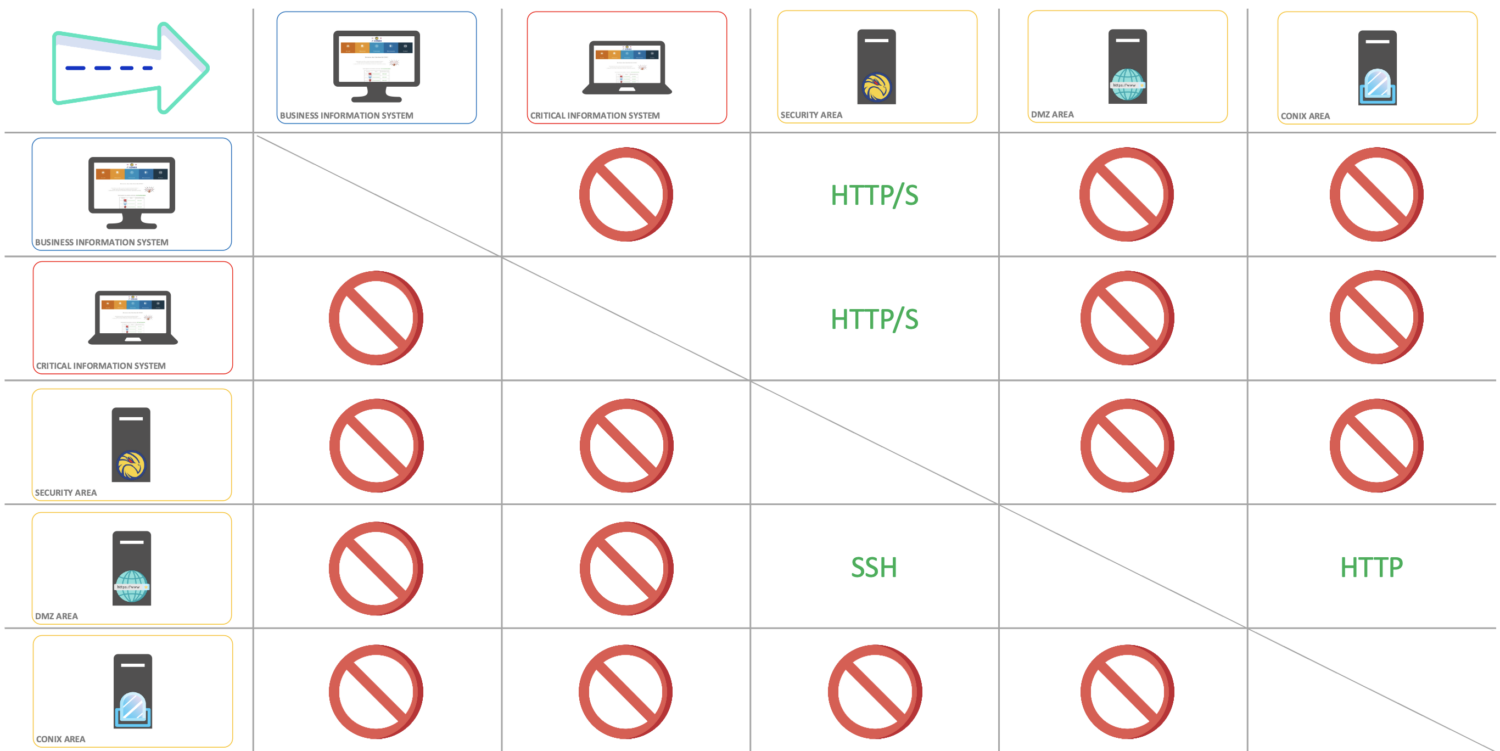

Matrice de flux

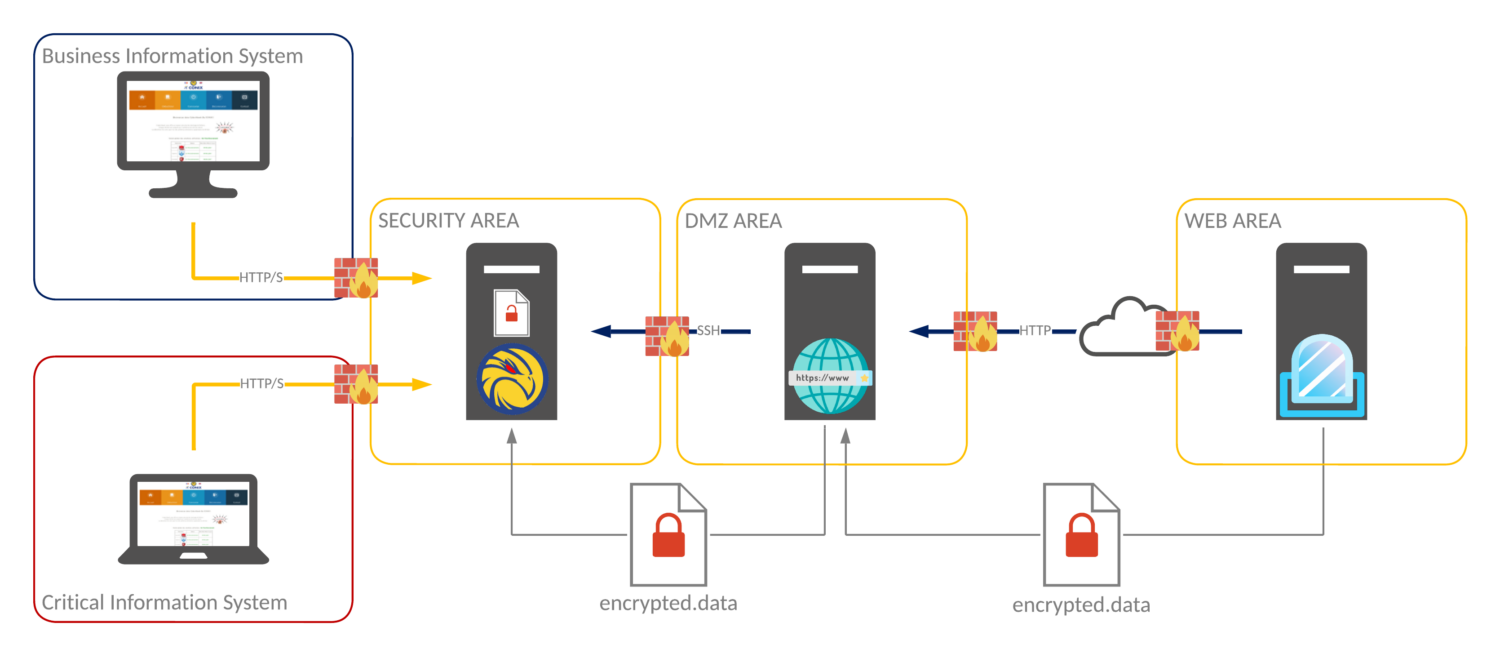

Mise à jour

Cas d’usages

Envoi et décontamination depuis un média amovible :

Le média amovible est inséré dans le Poste de Travail Libre-Service (ou, selon le choix client, sur un poste quelconque dans le réseau) L’utilisateur, après s’être identifié / authentifié sur le portail web sur le Serveur de Décontamination, envoie un ou plusieurs fichiers dans son espace personnel. Le fichier est analysé par le Serveur de Décontamination et supprimé dans le cas où il serait infecté. Dans le cas contraire, il est laissé à disposition de l’utilisateur dans son espace personnel.

Récupération de fichier depuis le réseau de confiance :

L’utilisateur, après s’être authentifié sur le portail web du Serveur de Décontamination, récupère un ou plusieurs fichiers dans son espace personnel.

L’accès à l’interface de gestion de fichiers du Serveur de Décontamination est réalisé en mode Web uniquement, à l’aide d’un navigateur web (Internet Explorer, Chrome, Firefox, etc.). L’interface est accessible à l’ensemble des utilisateurs créant un compte sur l’application (configuration possible afin de créer des comptes à la demande uniquement). Sur le Poste de Travail en Libre-Service, seule l’Interface Web est accessible et la navigation dans le système est impossible.

Plusieurs états sont disponibles sur l’interface web du Serveur de Décontamination. Des indicateurs visibles par tous les utilisateurs permettent de comprendre l’état de la plateforme :

Note | Vert : Fonctionnement normal de l’application.

Warning | Orange : Dysfonctionnement non bloquant. Utilisation de l’application possible, mais non recommandée en raison d’un manque de mises-à-jour des bases de signatures antivirus. L’envoi et le téléchargement de fichiers restent néanmoins possibles.

Caution | Rouge : Dysfonctionnement bloquant. Utilisation de l’application possible uniquement pour récupérer des fichiers déjà présents sur l’espace utilisateur. Envoi de fichiers impossible en raison d’un dysfonctionnement de l’un ou de plusieurs moteurs antivirus.

Avantages

- Solution sécurisée de transfert de fichiers permettant de préserver un système d’information ou un environnement sensible vis-à-vis des codes malveillants.

- Véritable alternative aux échanges par email ou médias amovibles (clé USB, CD/DVD, etc.)

- Solution centralisée et intégrée de transfert de fichiers (Métier) avec analyse anti-malware (Sécurité) entre environnements de sensibilité distincte et/ou au sein d’un même environnement

- Interface web avec prise en main intuitive pour les utilisateurs et administrateurs

- Flexibilité optimale avec des modes de déploiement multiples (serveur sur site, serveur relais en DMZ, couplages externes, mode SaaS, borne interactive avec E/S USB, etc.)

Spécifications techniques et fonctions supportées

- Système d’exploitation : distributions Linux Debian

- Dépôt/Récupération de fichiers (tout format) unitaires ou multiples avec purge automatique [Paramétrable] ou suppression manuelle par l’utilisateur

- Partage de fichiers entre utilisateurs (hyperlien activable par l’utilisateur)

- Analyse anti-malware (virus/worm/rootkit/trojan/randsomware/etc.) multi-moteurs cumulables (séquencement ClamAV/Sophos/Comodo par défaut [Paramétrable]) avec blocage en cas de code malveilant

- Intégration ou couplage externe (analyse déportée / en cloud) avec des moteurs anti-malware compatibles avec les distributions Linux Debian [Paramétrable et sous réserve de pré-qualification]

- Mise à jour manuelle ou automatique des moteurs et signatures AV par le biais d’un relais (ex : en DMZ), d’un proxy interne ou directement auprès du serveur miroir en Cloud Conix [Paramétrable]

- Support des principaux navigateurs du marché (IE, Edge, Chrome, Firefox)

- Authentification login/mdp ou simple identification des utilisateurs [Paramétrable]

- Gestion des comptes utilisateurs en local en mode autonome ou circuit de validation [Paramétrable] avec espace individuel cloisonné [capacité paramétrable]

- Journalisation des connexions et évènements systèmes/sécurité en local et/ou en export syslog

Historique des implémentations / Améliorations effectuées (version 2)

- Amélioration de l’interface graphique et remise au goût du jour

- Ajout de la langue anglaise dans l’outil

- Ajout de didacticiels FR / EN

- Implémentation d’un mécanisme d’authentification en plus de celui d’identification. L’utilisateur peut, selon la sensibilité de ses fichiers, choisir entre identification (aucun mot de passe) et authentification.

- Intégration de nouveaux antivirus dans le moteur de la solution ainsi que dans l’interface graphique

- Interfaçage optionnel de la solution « CyberHawk » avec la solution « ThreatHydra » afin de réaliser de l’analyse comportementale des fichiers envoyés

- Ajout d’une interface administrateur (gestion des utilisateurs, mise à jour manuelle des antivirus, etc.)

- Ajout d’un processus complet d’installation afin de faciliter le déploiement de la solution

- Choix des antivirus à activer

- Mise en place de White-Lists / Black-Lists

- Langue par défaut

- Logos

- Configuration des espaces personnels (tailles maximales, etc.)

Installation des environnements de CyberHawk

- Lire la documentation fonctionnelle présente dans « [FR][CyberHawk] Documentation Fonctionnelle »

- Remplir le questionnaire présent dans le fichier « [FR][CyberHawk] Questionnaire Client »

- Installation des environnements Cyberhawk en suivant la procédure présente dans le document « [FR][CyberHawk] Documentation Installation »

- Lire le manuel utilisateur « [FR][CyberHawk] Manuel Utilisateur »