Garantir la sécurité du Cloud AWS en 2025

Sommaire

- La sécurité dans le Cloud en 2025

- Les principales technologies de sécurité AWS (IAM, GuardDuty, KMS, etc.)

Dans cet article, découvrez comment garantir la sécurité Cloud AWS grâce aux experts Néosoft.

La sécurité dans le Cloud en 2025

En 2024, la sécurité des données et des applications dans le cloud est une priorité absolue pour les entreprises. Amazon Web Services (AWS), leader incontournable dans le domaine du cloud, propose une gamme complète de technologies de sécurité conçues pour protéger les informations sensibles et assurer la conformité réglementaire. Grâce à ce chapitre, découvrez les principales technologies de sécurité offertes par AWS, leur fonctionnement et leur rôle crucial dans la protection des environnements cloud.

Les principales technologies de sécurité AWS (IAM, GuardDuty, KMS, etc.)

AWS IAM (Identity and Access Management)

L’AWS IAM est un service central de sécurité qui gère les accès aux services et ressources AWS. L’IAM permet de créer et de gérer des utilisateurs et des groupes afin de définir des permissions précises pour contrôler l’accès aux ressources. Ce service accorde des permissions temporaires à des utilisateurs ou services et configure des politiques d’accès permettant de déterminer les actions autorisées pour différents utilisateurs et rôles. L’IAM offre une granularité de contrôle qui aide à minimiser les risques en limitant l’accès aux seules ressources nécessaires pour les utilisateurs.

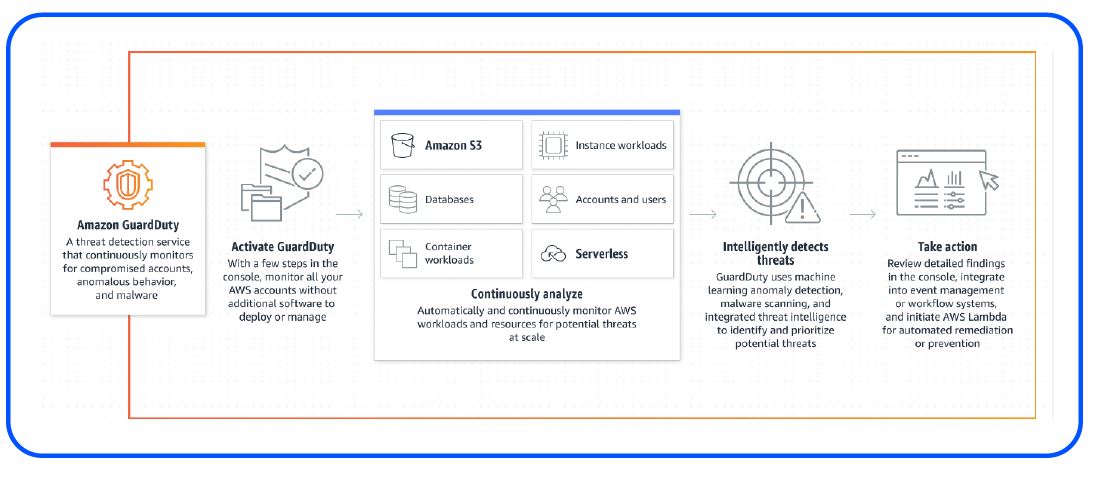

Le service Amazon GuardDuty détecte des menaces et surveille en continu les activités malveillantes et les comportements non autorisés dans les environnements AWS. Parmi les fonctionnalités clés, nous pouvons citer :

- la surveillance des journaux de flux VPC, des logs DNS et des événements CloudTrail,

- la détection des anomalies grâce à des algorithmes de machine learning qui identifient les comportements suspects,

- l’intégration avec des sources de renseignement afin de repérer les IP et les domaines malveillants.

GuardDuty permet une détection proactive des menaces, facilitant une réponse rapide aux incidents de sécurité.

AWS KMS (Key Management Service)

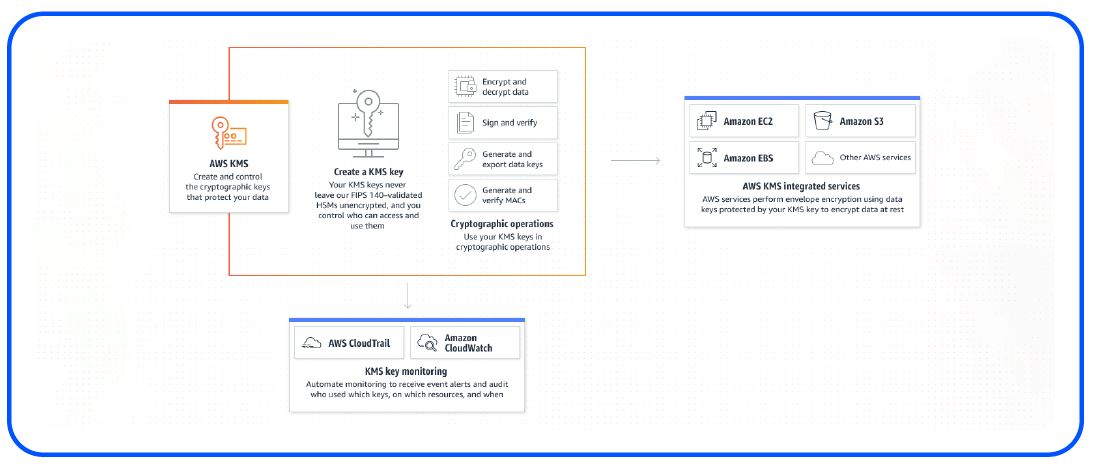

Pour la sécurisation des données, Amazon Web Services fournit un service nommé AWS KMS (Key Management Service) qui permet de créer, gérer et contrôler facilement les clés de chiffrement.

Les caractéristiques de KMS incluent :

- Le chiffrement intégré : Intégration facile avec d’autres services AWS pour le chiffrement des données au repos et en transit.

- Le contrôle des accès : Définition des politiques d’accès afin de déterminer les utilisateurs et gestionnaires de clés.

- L’audit et la surveillance : Suivi des usages grâce à AWS CloudTrail pour une visibilité complète des actions effectuées avec les clés.

KMS assure une gestion sécurisée et centralisée des clés de chiffrement, simplifiant la protection des données.

Amazon a également développé AWS CloudHSM (Hardware Security Modules) pour gérer des modules de sécurité matériels. Ce service permet de générer et de gérer des clés de chiffrement en utilisant des matériels dédiés. Il comprend une sécurité matérielle grâce à des clés stockées dans des HSM conformes aux normes FIPS 140-2. Ces clés peuvent être utilisées avec des applications AWS ou bien sur site local (onpremise). Les clés de chiffrement ne quittent jamais le module matériel, ce qui offre une solution idéale pour les applications nécessitant de hauts niveaux de sécurité et une conformité stricte.

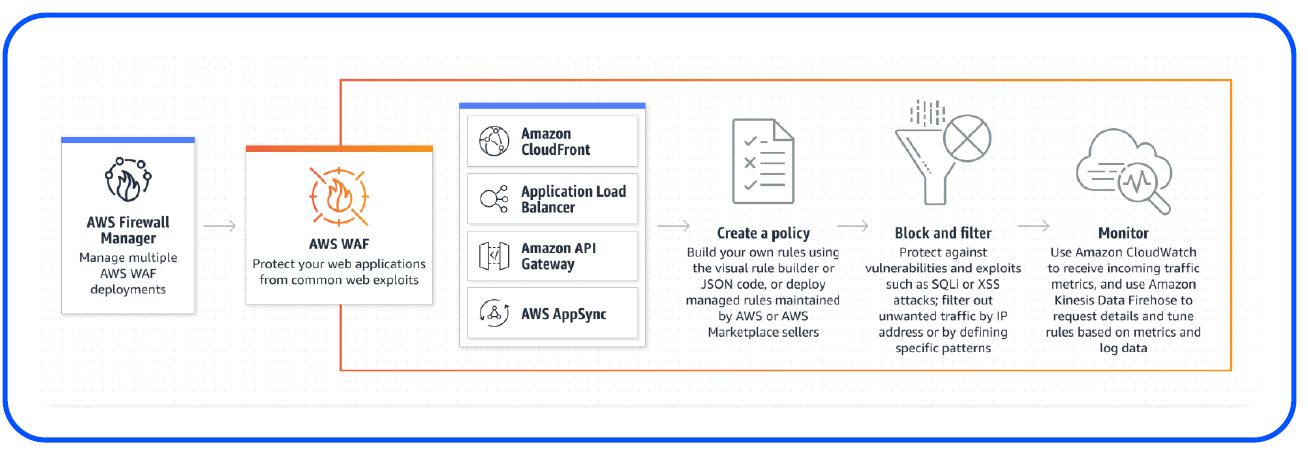

Concernant la sécurisation des flux réseaux externes / internes et entrant / sortant, Amazon AWS met à disposition le service AWS WAF, un pare-feu d’applications web protégeant les applications contre les menaces courantes telles que les injections SQL et les scripts intersites (XSS).

Parmi les nombreux avantages d’AWS WAF nous pouvons citer :

- le déploiement flexible sur les services Amazon CloudFront, Application Load Balancer et API Gateway,

- la définition de règles de sécurité personnalisées,

- le filtrage de requêtes HTTP/HTTPS pour se prémunir contre les attaques courantes,

- l’intégration d’une surveillance en temps réel pour les tentatives d’attaques grâce à des alertes d’activités suspectes.

AWS WAF offre donc une couche supplémentaire de protection pour les applications web, renforçant la sécurité globale de votre environnement cloud.

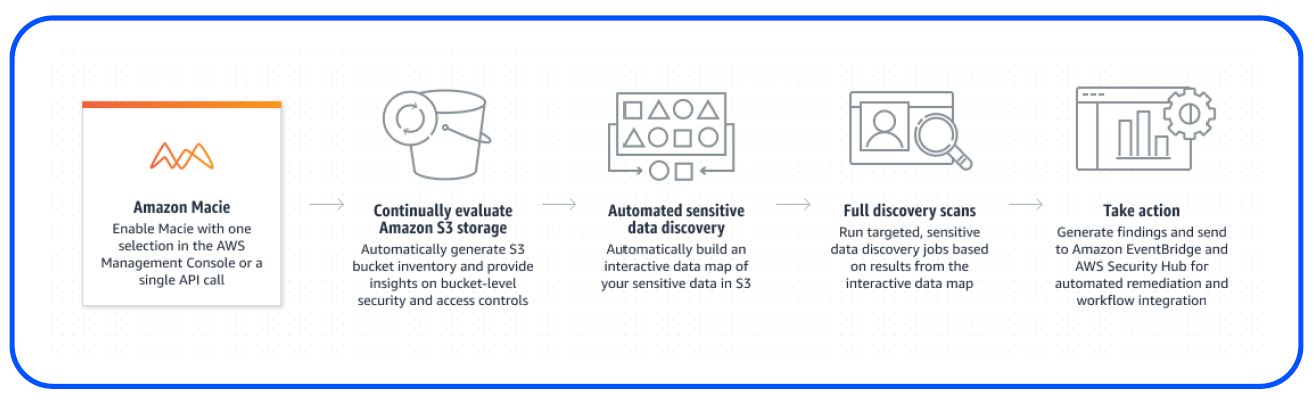

Pour aller plus loin dans la sécurisation de votre cloud avec l’Intelligence Artificielle, Amazon Macie est disponible en tant que service de sécurité. Cette solution utilise le machine learning pour identifier automatiquement les données sensibles, telles que les informations personnelles (PII), et les classifier en fonction de leur sensibilité.

Amazon Macie permet également de détecter des accès non autorisés et des mouvements de données sensibles. Ainsi, l’outil vous aide à être conformes aux réglementations en matière de protection des données et à prévenir les violations.

Le réseau est une partie essentielle des services Cloud, il est donc important de surveiller et de détecter les flux importants provenant de l’extérieur. AWS Shield permet de se protéger contre les attaques DDoS (Distributed Denial of Service) en offrant deux niveaux de protection :

- Shield Standard : inclus sans frais supplémentaires, il protège automatiquement toutes les applications AWS contre les attaques DDoS les plus courantes.

- Shield Advanced : offre une protection renforcée contre les attaques plus sophistiquées et volumineuses, avec des capacités de détection et de mitigation en temps réel.

AWS Shield permet de maintenir la disponibilité et les performances des applications en ligne, même en cas d’attaques DDoS.

AWS Config évalue et surveille en continu les configurations des ressources AWS. Ce service audite et valide la conformité vis-à-vis des politiques internes de l’entreprise grâce à la génération de rapports détaillés. Grâce à AWS Config, les organisations peuvent identifier et corriger les configurations non conformes qui pourraient introduire des vulnérabilités.

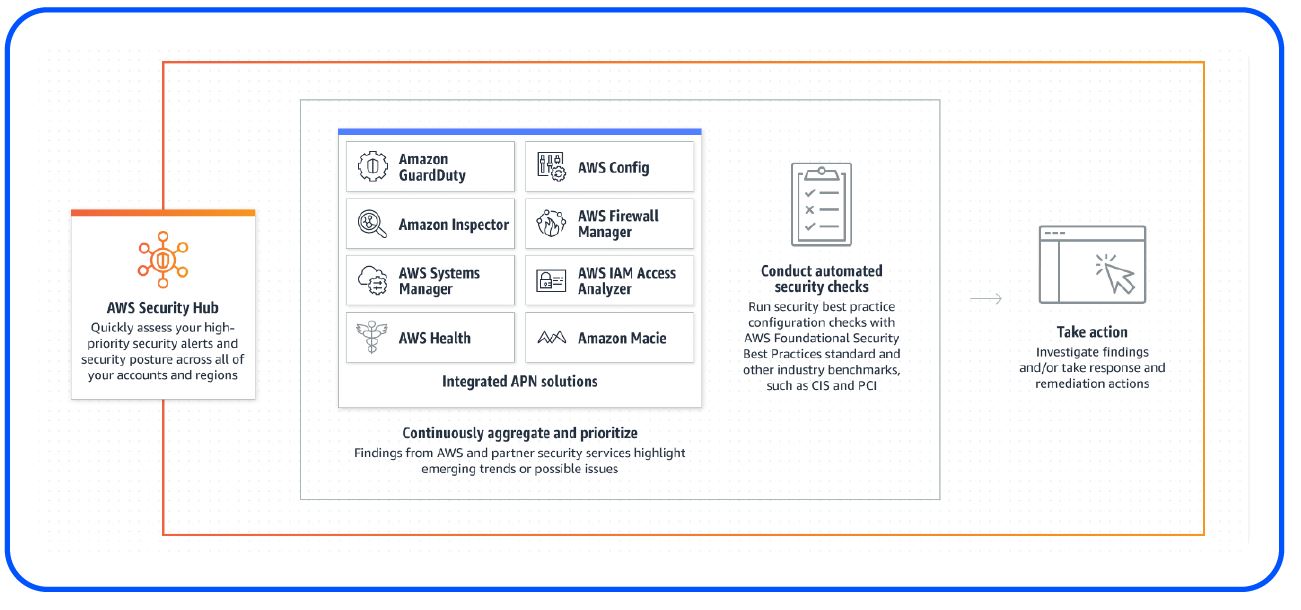

AWS Security Hub a été conçu pour centraliser l’ensemble des éléments de surveillance de vos environnements AWS. Il intègre les données de sécurité provenant de différents services AWS (GuardDuty, Inspector, Macie, etc.) et de partenaires tiers afin d’offrir une vision complète et automatisée de la sécurité. Le service comprend un tableau de bord unifié avec une vue centralisée des résultats de sécurité et des recommandations d’amélioration. Il est également possible de configurer des réponses automatiques aux menaces identifiées grâce à AWS Lambda et Amazon CloudWatch Events.

En conclusion, AWS Security Hub simplifie votre gestion de la sécurité en offrant une vue consolidée et des recommandations actionnables pour améliorer votre posture de sécurité globale.

Pour conclure, nous vous proposons un exemple d’outil pour auditer et valider la sécurité de votre tenant AWS.

Prowler

Prowler est un outil open-source de sécurité et de conformité pour les environnements de cloud computing, principalement utilisé pour auditer les configurations de sécurité sur Amazon Web Services (AWS). Conçu pour aider les entreprises à identifier et à corriger les vulnérabilités de sécurité dans leurs infrastructures cloud, Prowler fournit des rapports détaillés sur l’état de la sécurité et les meilleures pratiques de configuration.

Les principales fonctionnalités de Prowler :

- Prowler effectue une série de contrôles de sécurité basés sur les meilleures pratiques recommandées par AWS et les standards de l’industrie comme le CIS (Center for Internet Security).

- Il aide à garantir la conformité avec diverses normes et réglementations (PCI-DSS, GDPR, HIPAA, etc.). •

- Il génère des rapports détaillés en format texte ou JSON pouvant être intégrés dans des systèmes de gestion des vulnérabilités ou d’autres outils de sécurité.

- L’outil est modulaire, permettant aux utilisateurs d’ajouter des contrôles personnalisés pour répondre à des exigences spécifiques à leur organisation.

- Il est également disponible en plusieurs langues, facilitant son utilisation par des équipes internationales.

Prowler est principalement utilisé par les administrateurs cloud, les équipes de sécurité informatique, et les auditeurs de conformité. Il vérifie les configurations avant la mise en production, détecte et corrige les erreurs de configuration, et génère des rapports de conformité pour les audits internes et externes.

Prowler est un outil est gratuit et constamment mis à jour par une communauté active. Il est facile à installer et à utiliser, même pour les personnes qui ne sont pas expertes en sécurité.

En conclusion, les technologies de sécurité de Amazon AWS offrent une protection robuste et évolutive pour les environnements cloud. En utilisant des services comme IAM, GuardDuty, KMS, WAF, Macie, Shield, CloudHSM, Config, et Security Hub, les entreprises peuvent sécuriser efficacement leurs données et applications tout en restant conformes aux exigences réglementaires, même avec des outils tiers. En 2024, il est crucial pour les organisations de tirer parti de ces outils avancés pour naviguer dans un paysage numérique de plus en plus complexe et menacé.