Externalisation IT et cybersécurité : un enjeu de gouvernance toujours sous votre responsabilité

Sommaire

- Pourquoi l’externalisation IT est devenue incontournable

- Cybersécurité : une responsabilité qui reste à l’organisation

- Du principe à la pratique : piloter ses prestataires

- Conclusion : vers une gouvernance renforcée des tiers

L’externalisation des systèmes d’information s’est imposée comme un standard dans les organisations. Cloud, infogérance ou services managés permettent de s’appuyer sur des expertises et des infrastructures difficiles à maintenir en interne.

Cependant, une idée reçue persiste : celle selon laquelle la responsabilité de la cybersécurité pourrait être transférée aux prestataires. Lors du Petit Déjeuner INCYBER NEWS « De la contrainte réglementaire à l’opportunité pour le COMEX » du 12 février 2026, plusieurs intervenants ont rappelé que déléguer l’opérationnel ne signifie pas transférer la responsabilité du risque, et que cela implique également une réflexion sur la souveraineté.

Pourquoi l’externalisation IT est devenue incontournable

Les entreprises externalisent aujourd’hui une part importante de leur système d’information. Hébergement cloud, outils SaaS ou services managés font désormais partie du fonctionnement courant.

Cette évolution répond à des besoins concrets : réduction des coûts, accès à l’expertise et gain en agilité. Les prestataires deviennent ainsi des acteurs essentiels du fonctionnement opérationnel, générant des dépendances techniques et organisationnelles. Selon Gartner, plus de 70 % des organisations utilisent des services cloud, et le cabinet McKinsey estime que les gains de coûts peuvent atteindre 20 à 30 %.

Toutefois, cette dépendance introduit de nouveaux risques. Plus les systèmes sont externalisés, plus la capacité de l’organisation à piloter et contrôler son système d’information se complexifie et plus la surface d’attaque s’élargit.

Cybersécurité : une responsabilité qui reste à l’organisation

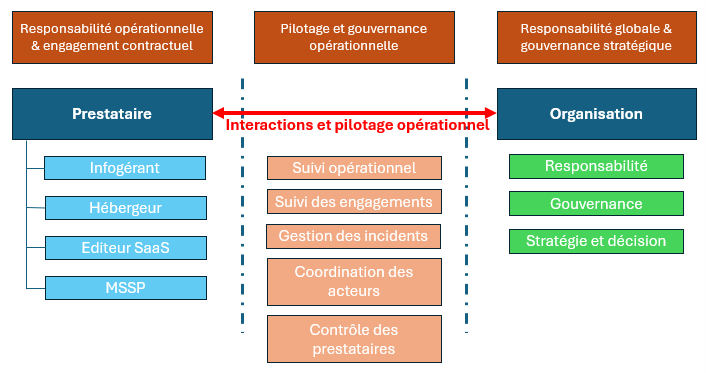

Malgré cette externalisation, la responsabilité globale entendue comme la responsabilité ultime de pilotage et de décision (accountability) reste portée par l’organisation. Les prestataires conservent, quant à eux, des responsabilités contractuelles et opérationnelles limitées au périmètre des services qu’ils délivrent.

La directive NIS2 renforce explicitement ce principe. Son article 21 impose la mise en place de mesures de gestion des risques, incluant notamment le contrôle et la sécurisation des prestataires et de la chaîne d’approvisionnement.

Elle précise également que les organes de direction sont responsables de la supervision de ces dispositifs (article 20). Le recours à des prestataires ne dispense donc pas l’organisation de conserver une capacité de pilotage et de contrôle.

Le RGPD va dans le même sens, en distinguant le responsable de traitement et le sous-traitant, chacun ayant des obligations propres, tout en maintenant une responsabilité forte de l’organisation sur les traitements réalisés.

Lors de la conférence InCyber de février 2026, plusieurs intervenants ont partagé des retours d’expérience concrets illustrant les limites d’une externalisation mal maîtrisée.

L’un d’eux évoquait notamment des initiatives en Afrique visant à développer des solutions numériques souveraines. Dans certains cas, ces projets reposaient pourtant largement sur des prestataires internationaux proposant des solutions clés en main, orientant fortement les choix techniques et organisationnels. Cette situation crée une forme de dépendance, parfois en contradiction avec l’objectif initial de souveraineté.

Un autre intervenant soulignait également certaines dynamiques observées au niveau des comités de direction. Certains choix technologiques comme l’adoption d’ERP ou de plateformes structurantes (clouds critiques, solutions centralisant les données) peuvent être influencés par des effets de standardisation du marché ou par des considérations d’image, sans toujours une compréhension complète des implications en matière de sécurité, de dépendance ou de gouvernance des données.

Ces exemples illustrent un point central : l’externalisation ne dispense pas d’une analyse approfondie des enjeux de responsabilité, de dépendance et de maîtrise des risques.

Du principe à la pratique : piloter ses prestataires

Dans la pratique, le pilotage des prestataires repose sur des activités concrètes et structurées.

La revue du Plan d’Assurance Sécurité (PAS) d’un prestataire d’infogérance ou d’exploitation d’un environnement critique permet d’évaluer les engagements en matière de sécurité et d’identifier les éventuels écarts.

De la même manière, la revue du Plan de Continuité d’Activité (PCA) permet d’évaluer la résilience globale et de vérifier son alignement avec celui de l’organisation.

Ces travaux s’accompagnent notamment :

- de l’identification des prestataires critiques,

- de la mise en place de dispositifs de gestion des incidents partagés,

- de la constitution d’un annuaire de contacts opérationnels essentiels en situation de crise.

À défaut de ce pilotage, l’organisation s’expose à une perte de visibilité et à une dégradation de sa capacité de réaction.

Bonnes pratiques pour sécuriser son écosystème

- Définir clairement les responsabilités (RACI, clauses contractuelles)

- Formaliser une cartographie des prestataires critiques

- Intégrer des exigences de sécurité dans les contrats et les PAS

- Mettre en place des revues régulières des dispositifs de sécurité (PCA, incidents, supervision, engagements contractuels)

- Maintenir un pilotage opérationnel via des comités de suivi

- Réaliser des évaluations et audits réguliers des prestataires

Conclusion : vers une gouvernance renforcée des tiers

L’externalisation redéfinit profondément les équilibres de responsabilité au sein des systèmes d’information. Dans ce contexte, la question n’est plus de savoir ce qui est internalisé ou externalisé, mais de s’assurer que l’organisation conserve une capacité effective de pilotage sur l’ensemble de son écosystème.

À l’heure où les chaînes de dépendance technologique se complexifient, la gouvernance des tiers s’impose comme un levier stratégique, au croisement des enjeux de cybersécurité, de résilience et de souveraineté.

Pour notre expert, la maturité cyber d’une organisation ne se mesure pas uniquement à ses outils, mais à sa capacité à piloter son écosystème.

Sources et pour aller plus loin…

- Forum InCyber 2026 : PDJ INCYBER NEWS – De la contrainte réglementaire à l’opportunité pour le COMEX

- Directive NIS2 – Articles 20 et 21

- RGPD – Article 28

- ISO/IEC 27001

- ANSSI – Recommandations

- ENISA – Supply Chain Security